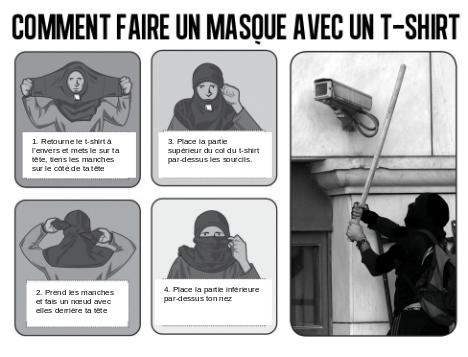

En mars 2023 est paru le 1er numéro du bulletin du Centre de documentation sur la contre-surveillance (CSRC). Le CSRC se présente sous la forme d’un site internet (csrc.link) rassemblant de nombreuses ressources pour se protéger et réagir aux stratégies répressives de l’état. On pourra y trouver aussi bien des informations sur la culture de la sécurité, sur les micros et caméras espions que sur la sécurité numérique. Si les ressources disponibles sont principalement des textes, on y trouve aussi des cartes, des logiciels, des audios ou des affiches. On y trouvera aussi bien des guides techniques, des analyses de dossier d’enquête que des articles de journaux. Le tout dans de nombreuses langues. En plus de cette bibliothèque documentaire, on trouvera sur le site la Threat Library.

La Threat Library « documente deux douzaines de techniques de maintien de l’ordre différentes, les divisant en trois tactiques (dissuasion, incrimination et arrestation) et proposant pour chacune d’elles des mesures d’atténuation [mitigations] potentielles, c’est-à-dire des moyens de limiter les dégâts. Elle établit également un lien entre ces techniques et des opérations répressives spécifiques menées par les États contre des anarchistes au cours des deux dernières décennies.

La Threat Library est destinée à vous aider à « établir un modèle de menace », processus par lequel vous essayez de comprendre quels types de mesures l’État est susceptible de prendre contre vous afin de vous y préparer.

« Le CSRC suggère d’utiliser la Threat Library pour créer des « arbres d’attaque » [attack trees]. « Les arbres d’attaque sont un outil permettant de faciliter un brainstorming collectif sur les différentes façons dont un adversaire pourrait réussir à vous attaquer dans un contexte donné, en représentant les attaques sous la forme d’un arbre. » »

« La Threat Library peut aussi être consultée en dehors de l’établissement d’un modèle de menace. Supposons que les anarchistes de ma région ont l’habitude de faire face à des infiltré·e·s ou des indics qui tentent de briser leur organisation. Dans l’onglet « Incrimination », je sélectionne « Infiltrators ». En 300 mots, l’entrée liste cinq principaux types d’infiltré·e·s et propose trois mesures d’atténuation possibles (l’attaque, le principe need-to-know, et un exercice consistant à faire une carte de nos relations sociales). Si je clique sur le lien « infiltrators topic », j’obtiens une liste de 27 textes écrits par des anarchistes sur des infiltré·e·s dans leurs réseaux. Ma peur des infiltré·e·s est atténuée par la connaissance des signes spécifiques à rechercher et par des outils pratiques pour renforcer mes réseaux de confiance. »

Pour celleux qui ont des choses à cacher

csrc.link/fr

Suggestions de lecture :

• CSRC Bulletin

• Point sécu : le « kiosk », arme ultime de la police ?

• Les Groupes Affinitaires : l’élément essentiel de l’organisation anarchiste

• Assurance, courage, lien, confiance : une proposition de culture de sécurité